09/05/22 | cibernético

Escudos bloqueados 2022: Finlandia en primer lugar

Este año Finlandia ocupa el primer lugar en uno de los ejercicios de ciberdefensa en vivo más grandes y complejos del mundo, sin duda el más importante de la OTAN, que tuvo lugar...

858

Leer

26/04/22 | cibernético

Multinube: qué riesgos y desafíos

La estrategia acelerada de múltiples nubes, que ha caracterizado los últimos dos años, ha permitido a las organizaciones aprovechar las mejores características técnicas de ...

654

Leer

11/04/22 | cibernético

El Metaverso ya es una realidad: ¿qué retos nos esperan?

El Metaverso se describe principalmente como un mundo virtual que se creó combinando diferentes tecnologías. Consiste en la fusión de los mundos virtual y físico y está destinado...

2790

Leer

06/04/22 | cibernético

Ciberdefensa: concluyó la 6ª edición del ejercicio Cyber Eagle

Con la conferencia final el 5 de abril, celebrada en presencia del Subjefe del Estado Mayor del Ejército del Aire, General del Aire Aurelio Colagrande, y...

335

Leer

04/04/22 | cibernético

Cyber Threat Intelligence: ¿de qué hablamos?

El uso del inglés en el mundo rico en tecnología en el que vivimos es una constante, al igual que la velocidad de la luz en la física. A menudo sucede hablar entre expertos sobre ...

981

Leer

28/03/22 | cibernético

Cómo crear nuestra Inteligencia Artificial

Muchas veces hemos hablado de Inteligencia Artificial, pero aún no lo hemos hecho desde el punto de vista de quien quiere acercarse al tema e intentar construir su propia IA….

1686

Leer

18/03/22 | cibernético

Francia: "Formación en gestión de cibercrisis"

Siendo la ciberdefensa un tema estratégico de la seguridad nacional, el ejercicio “DEFNET” está especialmente diseñado para permitir a las Fuerzas Armadas, Direcciones...

354

Leer

14/03/22 | cibernético

Inteligencia Artificial y Aplicación de la Ley: tecnología y ética del proyecto AIDA

Cada vez con más frecuencia, los organismos encargados de hacer cumplir la ley utilizan la Inteligencia Artificial (IA) para combatir delitos que también son muy diferentes entre sí, incluido el ciberdelito (...

1655

Leer

07/03/22 | cibernético

Amazon y Stellantis para la automoción del futuro

En el mes de enero de este espléndido (por así decirlo) 2022, se reportó una noticia por parte de algunos diarios pero…

605

Leer

28/02/22 | cibernético

La necesidad de aplicar estándares específicos para la ciberseguridad de los Sistemas de Control Industrial en Infraestructuras Críticas

En este artículo daré algunas referencias para implementar un enfoque metodológico, desarrollado sobre la base de...

720

Leer

21/02/22 | cibernético

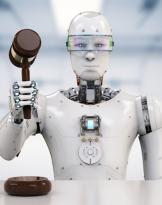

¿Es cierto que pronto tendremos un juez robot?

Hombre y máquina. Una combinación a la que, a estas alturas, ya estamos acostumbrados y que asusta cada vez que se pronuncia. El dilema de...

738

Leer

16/02/22 | cibernético

El valor de los datos

Es bien sabido que en Internet hay una gran cantidad de datos de diferentes tipos y fuentes. Datos que son...

463

Leer

14/02/22 | cibernético

¿Está ciberprotegido el M1A2 Abrams?

Seamos sencillos: los vehículos son susceptibles a los ataques cibernéticos. Si piensas en un vehículo moderno te darás cuenta...

4173

Leer

09/02/22 | cibernético

¿La OTAN necesita un Comando Cibernético?

El entorno de seguridad definido por la OTAN en el documento "Concepto Estratégico" de 2010, ya subrayaba que el nivel...

708

Leer

07/02/22 | cibernético

La nueva revolución digital, aprendizaje profundo

Reconoce una foto, una canción, el hábito de un usuario. Con inteligencia artificial ya es posible. Pero por qué...

751

Leer

31/01/22 | cibernético

¡Una amenaza sutil que debe contrarrestarse con "atención"!

Hace un tiempo leí sobre el aumento de los casos de "vishing": el robo de credenciales implementado a través de una llamada telefónica...

895

Leer

26/01/22 | cibernético

Seminario de concepto estratégico de West Point: en febrero comenzamos a responder las muchas preguntas

En unos días se realizará el esperado “Seminario de Concepto Estratégico de West Point” organizado por el Laboratorio de Investigación en Ciencias Sociales…

491

Leer

24/01/22 | cibernético

WPScan: escáner de seguridad web para WorpPress

WordPress es un software CMS (Content management system) de código abierto, es decir, una plataforma que le permite crear y ...

733

Leer

17/01/22 | cibernético

Actores de amenazas del estado nación: los servicios de inteligencia al frente de la próxima guerra

La OTAN ha reiterado repetidamente que "un ciberataque dirigido a una nación es una agresión a todos los países miembros". L'...

1334

Leer

12/01/22 | cibernético

No solo protección de TI

Verkada, Triton, Colonial Pipeline... no son palabras misteriosas en un juego de preguntas, sino simplemente el espejo de...

629

Leer