El ciberespacio es lo más complejo que ha construido el hombre: por un lado, representa la unión de miles de redes que dificultan incluso tener una instantánea de quién está conectado a él, por otro, es una especie de estratificación. de programas de software y protocolos desarrollados durante los últimos cuarenta años. Esta complejidad genera vulnerabilidades: desde errores de software hasta configuraciones incorrectas y debilidades en los protocolos, que son explotados por los ciberdelincuentes para robar datos o causar daños.

La ciberseguridad es considerada una de las principales emergencias en todo el mundo junto con el cambio climático y la migración de personas y se están estudiando iniciativas concretas para abordar esta emergencia. El bloqueo de las operaciones de las empresas, el control subrepticio de los servicios de infraestructura crítica, el robo de propiedad intelectual o información crucial para la supervivencia de una empresa, son ejemplos de las amenazas que debe enfrentar un país.

En un mundo cada vez más digitalizado, los ciberataques despiertan la alarma en la población, causan importantes daños a la economía y ponen en peligro la propia seguridad de los ciudadanos cuando golpean las redes de distribución de servicios esenciales como salud, energía, transporte. por decir las infraestructuras críticas de la sociedad moderna pero también plataformas que ofrecen servicios que para muchos se han convertido en un commodity como Netflix, Play Station, etc. En nuestro país, sectores enteros de excelencia, como la mecánica, la construcción naval, Made in Italy, el turismo, la agroalimentación y el transporte, podrían sufrir una fuerte reducción de volumen de negocios debido a los ataques perpetrados en el ciberespacio por Estados soberanos o competidores.

Un ciberataque exitoso podría representar un momento sin retorno para la credibilidad de una empresa, el desarrollo comercial y la capacidad de vender productos bajo una competencia sana. Del mismo modo, un ciberataque exitoso podría desestabilizar el mercado de valores y hundir a países enteros en el caos o bloquear el suministro de gas en invierno o gestionar el ciclo de residuos municipales.

Muchas veces el daño de los ciberataques depende de un eslabón débil y, a menudo, este es el factor humano. El hombre es ahora una parte integral del ciberespacio y representa la vulnerabilidad más importante e impredecible de este macrosistema. Un clic incorrecto puede en algunos casos destruir cualquier línea de defensa tecnológica de un aparato, una organización, un país. Son las personas que se dejan "pillar" por una campaña de phishing, que utilizan el nombre del gato o del cónyuge como contraseña, que utilizan el mismo smartphone para dejar jugar a sus hijos y acceder a la red de la empresa. Son los primeros en abrir las puertas a los delincuentes a los sitios, redes y bases de datos de sus organizaciones, con efectos peligrosos e impredecibles.

Muchas veces el daño de los ciberataques depende de un eslabón débil y, a menudo, este es el factor humano. El hombre es ahora una parte integral del ciberespacio y representa la vulnerabilidad más importante e impredecible de este macrosistema. Un clic incorrecto puede en algunos casos destruir cualquier línea de defensa tecnológica de un aparato, una organización, un país. Son las personas que se dejan "pillar" por una campaña de phishing, que utilizan el nombre del gato o del cónyuge como contraseña, que utilizan el mismo smartphone para dejar jugar a sus hijos y acceder a la red de la empresa. Son los primeros en abrir las puertas a los delincuentes a los sitios, redes y bases de datos de sus organizaciones, con efectos peligrosos e impredecibles.

No solo la industria, sino también la democracia pueden ser objeto de ciberataques. "Fake news" es la evolución de los ataques basados en la ingeniería social: creados y difundidos por el ciberespacio, la información falsa tiende a confundir y desestabilizar a los ciudadanos de un país, sumergiéndolos en un espacio informativo descontrolado, con un conjunto casi infinito de fuentes de noticias.

El año que llegaba a su fin era el mejor lugar que podía tener el ciberdelito. 2020 ha sido un año difícil por muchas razones, y por último, pero no menos importante, las violaciones y ataques que han afectado a usuarios finales y organizaciones de todos los sectores de forma indiscriminada en todo el mundo. La amenaza del ransomware dominó los titulares, con un flujo interminable de compromisos que afectaron a escuelas, gobiernos y empresas privadas, lo que también fue compensado por una gran cantidad de datos pirateados. Todo mientras los delincuentes exigían rescates por valor de millones de dólares.

Como todos los años, me encanta rastrear lo "mejor" de lo que sucedió el año pasado. Es una forma de volver a ser niño, cuando el último día del año me senté frente al televisor y, enamorada del deporte como siempre lo he sido, me encantó ver “Un año de deporte”.

Aquí, utilizando un título similar y, sin duda, más dramático, podemos presenciar "Un año de piratería".

Podemos decir que ya nadie se salva y es importante reconocer cómo, especialmente en lo que respecta a los últimos ataques, ya no se puede considerar una empresa audaz asociar el término "geopolítica" con lo digital. En efecto, la geopolítica lleva consigo una referencia geográfica, la del análisis de las dimensiones del poder contextualizado en el territorio. Por ello, la geopolítica ha mostrado a menudo límites, convirtiéndose en ocasiones en el pretexto para desarrollar un pensamiento realista bastante anticuado, ya que está estrechamente vinculado a las fronteras y la extensión del dominio de control. Siguiendo esta tendencia, por tanto, puede parecer contradictorio asociar una reflexión sobre las consecuencias de lo digital en la política internacional con una reflexión geopolítica, también porque lo digital de la world wide web transmite la idea de un "no territorio", o más bien la de un territorio. universal.

El uso del término geopolítica, sin embargo, no es casual: en el escenario internacional estamos, de hecho, asistiendo cada vez más a una serie de desarrollos que tienden a una territorialización del dominio digital, una dimensión que parece impregnada de tendencias contradictorias, entre aperturas y cierres pero que presenta un denominador común y es el hecho de que los ciberataques no tienen fronteras, que se perpetran contra infraestructuras críticas y operadores de servicios esenciales y que, cada vez más, adquieren la dimensión política, capaces de aportar países individuales.

El ataque a Solarwinds

2020 ha decidido dejarnos, como último regalo, una de las violaciones más devastadoras de los últimos años, no tanto en la dimensión económica, quizás, sino en la ingeniería y sutileza del atentado.

Los piratas informáticos, que según muchos funcionarios públicos pueden tener al gobierno ruso detrás de ellos, han estado comprometiendo el sistema de distribución de software Orion de SolarWinds desde finales de 2019. Como sabemos, Solarwinds es una de las empresas estadounidenses más importantes del mundo. desarrollo de soluciones de monitoreo de redes utilizadas por decenas de miles de organizaciones. Los piratas informáticos piratearon los servidores de actualización y así lograron generar un efecto dominó a través del cual tendrían la posibilidad potencial de piratear a todos los clientes de la empresa.

Los investigadores tardarán mucho en evaluar los daños. Esto se debe a que no todos los que han instalado las actualizaciones "maliciosas" han sido atacados. Lo que es seguro es que la firma de seguridad FireEye dijo que los piratas informáticos buscaron información sobre sus clientes gubernamentales y robaron herramientas no públicas utilizadas por el Equipo Rojo para probar las defensas de la compañía. seguridad del cliente. Mientras tanto, los funcionarios estadounidenses dijeron que decenas de correos electrónicos del Departamento del Tesoro estaban comprometidos.

Aunque el alcance general de tal ataque y, sobre todo, los efectos de la brecha no se conocerán hasta dentro de unos meses, ya está claro que el ataque a SolarWinds ha puesto de relieve cómo la "cadena de suministro" puede ser débil y cómo en un escenario similar, la cadena de la que cada empresa representa un eslabón es extremadamente crítica. La seguridad no puede ni debe considerarse más como un elemento que pertenece a una sola entidad.

Es importante destacar que el compromiso de toda la industria salió a la luz de la investigación de FireEye que fue blanco del ataque y no por ninguna de las agencias de seguridad del gobierno. ¿Es solo una coincidencia o este episodio demuestra la diferente fuerza y capacidad de las empresas en el sector de la seguridad de TI?

Compromiso masivo de las cuentas de Nintendo y Twitter

En julio, Twitter perdió el control de sus sistemas internos debido a un ataque de piratas informáticos llevado a cabo a través de una estafa basada en criptomonedas. La violación fue notable porque comprometió las cuentas de políticos, celebridades y ejecutivos de negocios, muchos con millones de seguidores. Aunque el daño fue modesto en términos económicos (alrededor de 100.000 dólares en Bitcoin y algunos datos personales robados) está claro que un ataque como este podría haber servido para hacer mucho más daño. Intente por un momento pensar en los efectos que tal anuncio podría haber tenido en los mercados internacionales en términos de su manipulación. Otro elemento que hizo que este ataque fuera particularmente crítico fue quién lo perpetró y las tácticas utilizadas. Las autoridades acusaron a un joven de 19, XNUMX y XNUMX años que supuestamente utilizó ataques de "spear phishing" para robar una contraseña administrativa de un empleado de Twitter que trabajaba inteligentemente durante la pandemia de COVID-XNUMX. Nintendo sufrió un compromiso similar en abril.

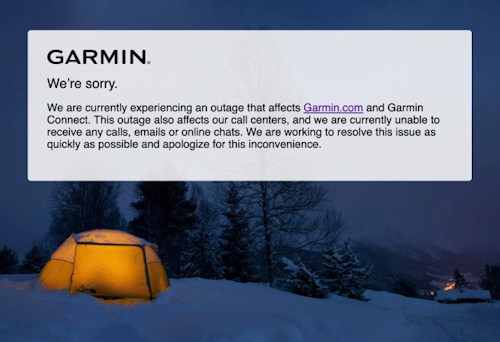

Ataques de ransomware en el Hospital Universitario de Dusseldorf, Garmin y Foxconn

Estas son violaciones separadas, pero juntas, subrayan que no solo ha habido un precio monetario que pagar por las organizaciones afectadas, sino también el impacto en millones de personas involucradas directa o indirectamente. El desmantelamiento de los sistemas en el hospital de Dusseldorf provocó la muerte de un paciente que, agonizante, fue rechazado por la sala de emergencias y falleció mientras era transportado a un hospital más distante. Es posible o incluso probable que el paciente hubiera muerto de todos modos, pero el compromiso resalta, si aún fuera necesario ☹, cómo los ciberataques no solo pueden causar la muerte sino que tienen un impacto en el equilibrio social y en la vida de todos. los días.

El ataque a Garmin provocó un bloqueo de cuatro días de todos los servicios de GPS no solo para los entusiastas de los deportes sino también para las aerolíneas que necesitaban planificar mapas y rutas de vuelo.

El ataque a Garmin provocó un bloqueo de cuatro días de todos los servicios de GPS no solo para los entusiastas de los deportes sino también para las aerolíneas que necesitaban planificar mapas y rutas de vuelo.

Otro ataque con una nota de rescate que llamó la atención fue la violación del gigante electrónico Foxconn. Los atacantes pidieron 34 millones de dólares para permitir que la empresa recuperara la posesión de los datos. Fue la nota de rescate más alta jamás registrada, naturalmente entre las que se hicieron públicas.

Violaciones de datos que afectan a Marriott y EasyJet

Estos fueron dos ataques separados que tuvieron el mismo resultado: el compromiso de datos personales pertenecientes a cientos de millones de personas. Esta es la segunda vez que Marriott en tres años. Estamos hablando de una filtración de información para más de cinco millones de invitados. La violación de EasyJet afectó a nueve millones de pasajeros.

Un exploit de iPhone sin hacer clic y la extracción de una clave criptográfica de CPU Intel

No todos los hackers son malos. De hecho, muy a menudo estamos en presencia de "buenos hackers" que, a veces, son tan elegantes que son dignos de admirar por el ingenio y la bondad de espíritu que los caracterizan. En 2020, la mejor palma es para Ian Beer, miembro del grupo de investigación de vulnerabilidades del proyecto Zero de Google. Ideó un ataque que, hasta que Apple desarrolló la actualización, le dio acceso a cualquier iPhone que se conectara a su punto de acceso Wi-Fi malicioso. Su ataque no requirió que el usuario de iPhone hiciera nada, pero demostró cómo explotar una vulnerabilidad, en jerga explotar, podría permitir la propagación maliciosa de un dispositivo a otro siempre que formen parte de la misma área, en este caso definida por una red Wi-Fi.

laexplotar es una de las características de piratería más impresionantes de la historia reciente y muestra el daño que puede provenir de una sola vulnerabilidad. Recuerda un poco el ejemplo de la manzana podrida. Apple desarrolló el parche para el defecto de desbordamiento de búfer descubierto por Beer después de que Beer mismo lo notificara en privado. Otro de los ataques Top de 2020 fue la extracción de una clave secreta utilizada para cifrar el microcódigo en una CPU Intel; un primero en los anales de la seguridad y el enigineer inverso. La clave le permite descifrar las actualizaciones de microcódigo que proporciona Intel para corregir vulnerabilidades de seguridad y otros tipos de errores. Tener una copia descifrada de una actualización puede permitir a los piratas informáticos realizar ingeniería inversa y rastrear el error de seguridad.

Hay un viejo dicho en el mundo de la seguridad que dice que "los ataques solo pueden mejorar". 2020 ha demostrado que el dicho es absolutamente cierto, y podemos estar seguros, sin sombra de duda y sin querer ser pájaros de mal agüero, que en 2021 será lo mismo.

La esperanza es que esta frase ... "Un país que no pone la ciberseguridad en el centro de sus políticas de transformación digital es un país que pone en grave riesgo su prosperidad e independencia económicas". - que nos ha acompañado en los últimos años finalmente se puede negar.

¡Feliz 2021!

Para mayor información:

-

Un paciente muere después de que un ataque de ransomware golpeara un hospital | CON CABLE

-

EasyJet dice 9 millones de registros de viajes tomados por violación de datos | TechCrunch

Foto: US Marine Corps / web