Extensión PEBKAC. Nunca escuché esta palabra, de origen empollón pero ¿cuál es uno de los mayores y más difíciles de resolver los problemas de seguridad informática?

Es un acrónimo, significa Existe un problema entre el teclado y la silla - es decir, que el problema radica entre el teclado y la silla.

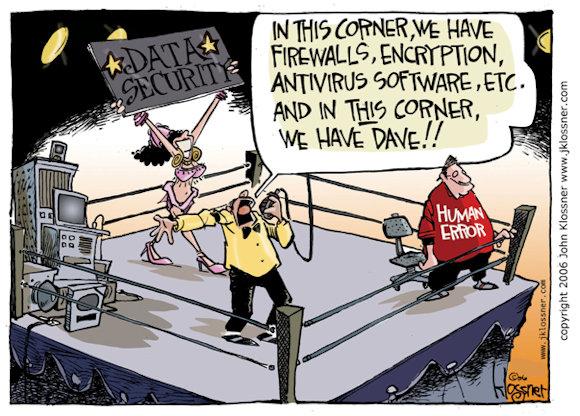

Otros lo llaman HF para indicarlo Factor humano - El factor humano; y otros usan cariñosamente el nombre Dave, basado en una conocida caricatura de 2006 sobre seguridad de datos, dibujada por el caricaturista John Klossner.

Todo para indicar algo peligroso, aparentemente inofensivo, pero que no se puede --o al menos es inconveniente-- eliminar: el usuario inconsciente.

Este artículo, por tanto, tiene el ambicioso objetivo de describir los riesgos de este desconocimiento, esperando estimular en cada lector una reflexión que aumente la conciencia del riesgo.

Así que imagina a nuestro Dave, un empleado de recursos humanos en Acme Farmaceutici SpA, mientras revisa su correo electrónico por la mañana y recibe una solicitud de contacto de LinkedIN de un tal Fiammetta Canestrelli, quien dice: “Dave, ¿cuántos años has estado en la escuela secundaria? Ciertamente te recuerdo bien y me gustaría tenerte en mi red profesional ".

Dave no recuerda bien a Fiammetta, extraño porque con un nombre tan particular, pero si ella lo recuerda, ¿por qué no acercarse?

Por eso Dave encuentra irresistible esa invitación -quizás gracias a la imagen de la morena de ojos azules que destaca en la página de perfil a la que -haciendo clic en el enlace del correo electrónico- accede para confirmar el contacto ... ciertamente sin prestar atención a el sitio intermedio desde el que pasa la conexión después de hacer clic en el enlace.

Sitio cuya URL se mostró durante menos de un segundo en la barra de estado del navegador, pero que servía de sistema para interceptar mucha información sobre la conexión, antes de redirigirla al sitio oficial de LinkedIN.

Si Dave hubiera intentado buscar ese bonito par de ojos azules en un buscador de imágenes, habría encontrado decenas de resultados además del perfil profesional de Fiammetta: anuncios de delineadores de ojos, agencias de casting de modelos, tutoriales de edición de fotos online ... ninguno de los cuales Fiammetta mencionado.

En cambio, visitando el perfil, descubre que su presunto excompañero tiene una experiencia muy respetable en el campo de la ciberseguridad, con años en las empresas más importantes y dos másteres universitarios en Estados Unidos; está casi feliz de haber sido su compañero de escuela.

Felicidad que encuentra pocos días después al ver las peticiones vía Facebook e Instagram, gracias a la cual las fotos de Fiammetta se multiplican en otros contextos: veladas en discotecas, retratos disfrazados junto al mar, también está la foto en traje de cuerpo entero de que debe haber tomado el del perfil profesional ... una chica realmente agradable, Piensa Dave.

Entonces, cuando a través de Messenger reciba el enlace para visitar el blog de Fiammetta con muchos artículos sobre cómo hacer pan y excelentes productos con levadura, haga clic en él sin pensarlo dos veces.

Lo que Dave no sabe es que la combinación de sus acciones ha llevado a que otro par de ojos, ni azules ni pertenecientes a la niña, tengan una excelente visibilidad en el PC de su empresa conectado de forma remota - por pandemia - a los sistemas de recursos humanos de la empresa Acme Farmaceutici SpA.

Gracias a un software descargado de forma totalmente inconsciente y transparente del blog, dos manos hábiles corren sobre un teclado, guiadas por un cerebro entrenado en los compromisos informáticos. Una conexión que comienza desde Europa del Este se desliza en redes imposibles de rastrear hasta la computadora portátil de Dave, desde aquí a través de VPN aterriza en la aplicación con la que ACME administra los datos de los empleados. Operación no inmediata gracias al uso de contraseñas complejas que ACME impone a sus empleados de recursos humanos ... distintas de las que utilizan para uso personal como redes sociales.

Pero lo hizo enormemente más fácil gracias a Dave, quien odia esta práctica y ha memorizado la contraseña para iniciar sesión en el sistema directamente en el navegador, por lo que no tiene que recordar y escribir esa secuencia compleja de 15 caracteres todo el tiempo.

Y gracias a Dios que al acceder a la VPN, la TI de ACME no requiere una contraseña de un solo uso, ¡porque el canal es seguro!

Al mes siguiente, el CISO de ACME recibe uno de los peores correos electrónicos de su carrera. “Contamos con la base de datos completa de empleados: datos personales, estado de salud, historial laboral y detalle de sueldos, bonificaciones y familiares a contactar en caso de emergencia.

En 48 horas esta información se hará pública, si no recibimos la suma de 20BTC (actualmente más de 666 miles de euros, NdA)"

Tras recuperarse del susto, el CISO convoca a la unidad de crisis de la empresa y se prepara para explicar cómo diablos pudo haber ocurrido un accidente de esta gravedad. a pesar de la exorbitante inversión en tecnología de seguridad que la empresa ha realizado a lo largo de los años.

Inversión que preveía el refuerzo de la protección de los correos electrónicos corporativos, anti-malware sistemas de protección de autenticación de última generación, VPN para conectar empleados remotos (severamente probados por la pandemia), incluso pruebas de penetración y pruebas continuas sin compromiso realizadas dos veces al año, la última el mes pasado.

Una protección que cubría los siete niveles del modelo de referencia ISO / OSI para la interconexión y comunicación entre sistemas heterogéneos: físico, enlace de datos, red, transporte, sesión, presentación y aplicación.

¡Todas!

Excepto por un pequeño pero importante defecto en el nivel 8: Dave.