En mayo pasado aparecieron algunos artículos que decían que varias supercomputadoras europeas (al menos doce) fueron pirateadas, con acceso deshabilitado y que tuvieron que apagarse para restablecer sus condiciones de seguridad. Parece que el objetivo de los atacantes era tratar de explotar el enorme potencial de las supercomputadoras para "socavar la moneda criptográfica".

El 11 de mayo, se atacó la supercomputadora de la Universidad de Edimburgo, en la que recientemente se instaló un programa de simulación de pandemia, disponible para científicos e investigadores en el campo. El Centro Nacional de Seguridad Cibernética británico, informado de inmediato, trabajó junto con los técnicos de la Universidad para resolver los problemas encontrados.

La supercomputadora, llamada ARCHER, es un modelo Cray XC30, equipado con 118.080 procesadores Intel Xeon E5, un modelo que ahora está desactualizado y pronto será descontinuado.

En la misma fecha, otras 5 supercomputadoras en Alemania fueron atacadas y apagadas. El mismo destino para algunas supercomputadoras en Suiza y España.

Los primeros análisis mostraron que los piratas informáticos tenían acceso a las supercomputadoras a través de una conexión "Secure Shell", utilizada por los investigadores para conectarse de forma remota. Una vez que obtuvieron acceso, instalaron malware capaz de socavar la criptomoneda.

Según algunos analistas, sin embargo, no sería un intento común de hackers torpes explotar los inmensos recursos de las supercomputadoras, sino una medida de algunos Estados para perturbar la investigación británica sobre la pandemia del coronavirus. De hecho, en una inspección más cercana, ¡apagar algunas supercomputadoras no puede considerarse un buen método para socavar la criptomoneda!

Estados Unidos ha acusado a China e Irán de ser los arquitectos de ataques similares contra universidades y centros de investigación que trabajan en vacunas contra el coronavirus.

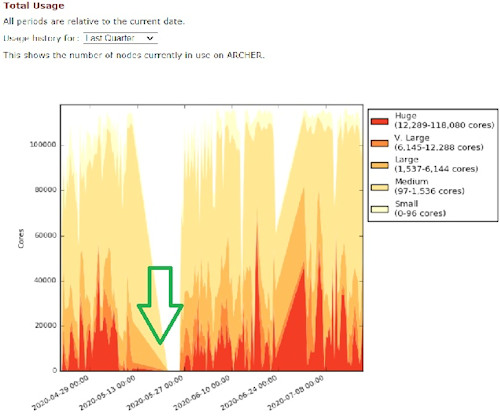

Si accede a la página de servicio de ARCHER, puede ver el impacto del ataque en los servicios.

En la siguiente imagen destaqué el período de deservicio, durante el cual es posible ver la interrupción total hasta el 26 de mayo.

En la siguiente imagen destaqué el período de deservicio, durante el cual es posible ver la interrupción total hasta el 26 de mayo.

En el siguiente período, se continuó trabajando en varios problemas, aparentemente resueltos a partir del 18 de junio. Después del 18 de junio, es posible leer que ha habido problemas eléctricos, que también se han resuelto desde el 25 de junio.

Si se toma un tiempo para leer los comentarios sobre el incidente en algunos foros, puede encontrar diferentes explicaciones de lo que sucedió y algunos usuarios afirman que lo que sucedió depende de la arquitectura de seguridad de acceso a la supercomputadora, que no está configurada correctamente.

Desafortunadamente, no puedo decir qué sucedió realmente, y creo que solo un análisis cuidadoso de todas las supercomputadoras pirateadas puede dar resultados serios.

Sin embargo, varios informes técnicos describen el incidente, indicando intentos de minería de criptomonedas; si esto fuera cierto, se podría suponer que se agregó una segunda campaña de Stratcom a la campaña de piratas informáticos, con objetivos totalmente diferentes.

Sin embargo, una cosa es cierta: si es cierto que los ataques a las supercomputadoras han sido, hasta ahora, una rareza, también es cierto que para aquellos que tienen interés en tecnologías de vanguardia, por ejemplo en vacunas para Covid19, representan presas codiciado.

Veremos qué nos depara el futuro.

Para saber más:

- https://www.bbc.com/news/technology-52709660?intlink_from_url=https://ww...

- https://www.theregister.com/2020/05/13/uk_archer_supercomputer_cyberattack/

- https://www.nytimes.com/2020/05/10/us/politics/coronavirus-china-cyber-h...

- https://www.theregister.com/2020/05/05/coronavirus_research_hacking/

- https://www.archer.ac.uk/status/

- https://tech.newstatesman.com/security/archer-supercomputer-cyber-attack

- https://www.cadosecurity.com/2020/05/16/1318/

- https://csirt.egi.eu/academic-data-centers-abused-for-crypto-currency-mi...