Trabajo inteligente, término muy popular en el último año y medio, es la nueva forma de trabajar que involucra a diferentes categorías de trabajadores debido a la actual crisis de salud del COVID-19. Pero por que llamarlo Trabajo inteligente, también podríamos definirlo como "Art Working", un nuevo entorno en el que se mezclan e integran una taza de leche y café, una sudadera y un pantalón corto, con una videoconferencia para discutir una importante actividad de lanzamiento de novedades al Sistema de Gestión Logística, sentado cómodamente desde su escritorio. Y por qué no, entre una lavadora y otra y la preparación del almuerzo, aún podremos encontrar el portátil o el teléfono inteligente ocupar una de las dos manos, convirtiéndose en Añadir de nuestro cuerpo.

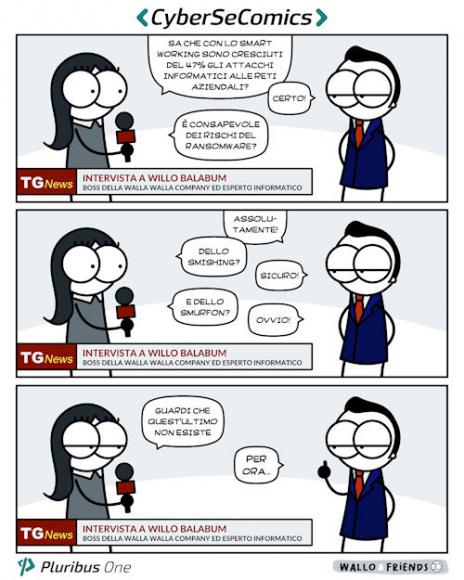

Lo trabajo inteligente es un desafío continuo, mueva el surf de un conductor de scooter o automovilista entre las calles de la ciudad, a un surf entre páginas web, bases de datos y conexiones remotas. Las redes domésticas, compuestas principalmente por un módem, hacen tránsito giga y giga de datos al día, un flujo continuo que nuestros dispositivos y los algoritmos contenidos deben manejar de manera eficiente para satisfacer nuestra solicitud de contacto con el mundo exterior. Los accidentes de tráfico se virtualizan y empezamos a presenciar cada vez más ciberincidentes.

¿Podríamos hablar de una MATRIZ primordial?

Y como ocurre en la matriz, este nuevo entorno esconde peligros que no son fáciles e inmediatos de comprender. Actividades simples de cortar, copia, pastas, la clic de un liga en un email, al abrir una página web entre los favoritos se mueven objetos aparentemente irreales, pero en realidad más reales de lo que imaginamos.

Un peligro muy frecuente que se encuentra en la red es el suplantación de identidad, una forma generalizada de delincuencia en línea. Básicamente es una actividad de engaño en la que un atacante intenta encontrar información personal y acceder a datos pretendiendo ser una fuente confiable.

Según los datos oficiales publicados después del primer bloqueo de 2020, esta forma de delito habría aumentado en un 600% en comparación con los niveles prepandémicos. (https://www.interno.gov.it/it/notizie/cybercrime-aumento-durante-lockdown).

Otras tácticas de suplantación de identidad en el proceso de difusión son los Phishing de código QR y Phishing técnico. Mientras que el primero es fácil de entender, el segundo es insertar un enlace en un correo electrónico, por ejemplo www.example1 (punto), mientras que la etiqueta href contiene www.example2 (punto) com.

Entonces, ¿cómo puedes contrarrestar el suplantación de identidad?

Nada podría ser más simple ... presta atención a mittente y ai contenido del correo electrónico!