Una vez más el mundo de las tecnologías de la información está conmocionado por el descubrimiento de una vulnerabilidad distribuida en una gran cantidad de sistemas informáticos, que según algunas estimaciones llegaría al 70% de los sistemas web existentes en Internet.

Pero procedamos en orden, en la medida de lo posible ...

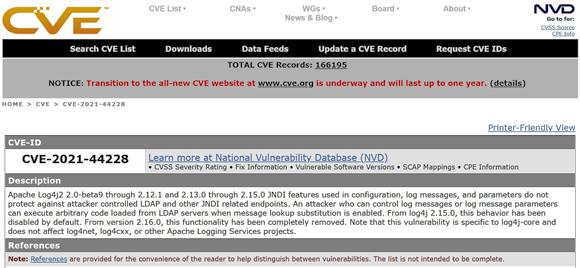

El 24 de noviembre de 2021, el investigador de seguridad Chen Zhaojun de Equipo de seguridad en la nube de Alibaba ha descubierto una vulnerabilidad en una biblioteca de Apache java en uso desde 2013. Las versiones afectadas por la vulnerabilidad son las que van desde la 2.0 a la 2.15.0-rc1 y en unos pocos días otros investigadores han descubierto nuevas vulnerabilidades incluso en versiones posteriores.

Los parches y las versiones se persiguen ... en el momento de redactar este informe, se ha lanzado una nueva versión de la biblioteca, 2.17. Será interesante ver si esta nueva versión estará libre de problemas. Siempre recordamos que la prisa es una mala consejera.

La vulnerabilidad encontrada es del tipo RCE o "ejecución remota de código". Ésta es una vulnerabilidad que permite a un atacante dar instrucciones a un sistema para que se descargue y ejecute. código malicioso (para los más curiosos recomiendo el artículo de unidad42).

Los siguientes sistemas y software están actualmente en riesgo: Apache Struts, Apache Solr, Apache Druid, Apache Flink, ElasticSearch, Flume, Apache Dubbo, Logstash, Kafka, Spring-Boot-starter-log4j2, Cloudflare, iCloud, Minecraft: Java Edición, Steam, Tencent QQ, Twitter. Pero como es fácil de realizar a través de una simple búsqueda en internet, los productos de las principales empresas TIC que hacen uso de Apache Log4j son muchos, por ejemplo CISCO ha publicado una tabla que por razones de espacio no llevo, pero que puedes consultar en este enlace.

El mundo de Microsoft informó sus productos afectados por la vulnerabilidad y proporcionó instrucciones para resolverlo. Si, por el contrario, estás utilizando sistemas Linux, no crees que estás más seguro, en este artículo encontrarás información sobre cómo entender si eres vulnerable.

Un último detalle, el nivel de peligro de la vulnerabilidad, universalmente conocido como Common Vulnerability Scoring System (CVSS) atribuido a la vulnerabilidad, es igual a 10, el máximo posible. Un índice de riesgo ampliamente utilizado es también el Kenna Risk Score que, en nuestro caso es igual a 87 sobre 100, un valor excepcionalmente alto.

Hablar del nivel de riesgo me permite hacer una última consideración que en general concierne al mundo de la seguridad o las llamadas "verdades" del mundo de la seguridad. Supongo que les ha pasado a todos escuchar ese software de código abierto son más seguros que los propietarios, ya que su código está disponible para que cualquiera pueda analizar su seguridad. Me ha pasado que lo he oído decir muchas veces a lo largo de mi vida; sin embargo, si por un lado estoy de acuerdo con el valor del enunciado, por otro lado me gustaría resaltar algunos conceptos que quizás no sean claros para todos:

- un programa de código abierto (¡como cualquier otro software propietario!) no puede considerarse libre de problemas única y exclusivamente sobre la base de una declaración genérica de posibilidades de control.

- Afirme que el software de código abierto son más seguros, debido a la posibilidad que se le da a cualquiera de verificar el código, es peligroso. De hecho, la mayoría de los que los utilizan (y entre ellos también pongo a los desarrolladores que los reutilizan en sus productos) no tienen ni el conocimiento para hacer las comprobaciones necesarias ni ninguna motivación para hacerlo, de hecho.

Sé muy bien que lo que digo no agradará a muchos, pero esta es solo la última prueba de lo que digo: Log4j es de código abierto sin embargo, tomó años descubrir qué problemas puede causar, siendo Heartbleed un segundo ejemplo. Esto no quiere decir que esté en contra del uso de software. de código abierto, sino estar en contra de su uso "salvaje e indiscriminado", sin el apoyo adecuado, ¡ya que aumenta el nivel de riesgo!

La última consideración se relaciona con el hecho de que el descubrimiento provino de un "laboratorio en el otro lado del mundo" y que ahora tenemos que correr a buscar refugio. Y cuando digo correr, me refiero solo a eso ...

Para obtener más información:

- La vulnerabilidad de Log4Shell es el carbón en nuestras existencias para 2021 | Blogs de McAfee

- CVE - CVE-2021-44228 (mitre.org)

- Red de Informatica: Respuesta de Informatica a ap ...

- Apache log4j Vulnerability CVE-2021-44228: Análisis y mitigaciones (Paloaltonetworks.com)

- ¿Qué riesgo tiene la vulnerabilidad de Log4J? (darkreading.com)

- Log4j CVE 2021-44228: Sistemas afectados e impacto… | Obispo Fox