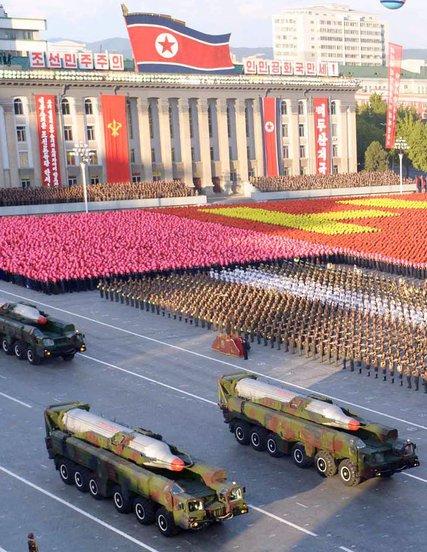

¿Han realizado los Estados Unidos de América actividades cibernéticas para sabotear las capacidades de misiles de Corea del Norte?

Por lo que parece, al menos de acuerdo con lo que se ha informado desde el mes de abril en un artículo de los periodistas Julian Ryall, Nicola Smith y David Millward aparecieron en los británicos El Telégrafo. El análisis de lo sucedido se presentó en Italia con un interesante artículo de Angelo Aquaro aparecido en La República el 29 de abril en el que se indicó como posible causa del lanzamiento fallido de la mano dura de la organización estadounidense Cyber.

Volvamos a lo que informan los periódicos internacionales.

En 2014, el presidente Barack Obama pidió que la instalación cibernética estadounidense abordara seriamente el problema de los lanzamientos de misiles norcoreanos. La solicitud fue apoyada por la estrategia conocida como “Izquierda de lanzamiento”.

Esta estrategia secreta, buscada por el presidente Obama, tenía como objetivo combatir la amenaza de los misiles con medios no cinéticos, es decir, mediante el uso de la guerra electrónica. ciber.

Implicaría llevar a cabo ataques preventivos contra las capacidades de misiles del enemigo, basándose en la consideración de que estas capacidades representan un peligro para los estadounidenses y sus aliados. Más allá de la validez, según el derecho internacional, del concepto de "ataque preventivo", me interesa intentar comprender cómo se puede lanzar un delito para socavar las capacidades de un sistema de misiles. Esto se debe a que cualquier nación que posea un sistema de misiles utilizado para proteger su territorio nacional podría, de hecho, ser atacada de la misma manera.

La estrategia "Left of Launch", llamada así porque el ataque puede alcanzar el sistema de misiles incluso antes de que se lance el misil, parece haberse desarrollado sobre todo para garantizar ahorros, pero también porque se considera una alternativa válida para oponerse a los sistemas de misiles enemigos. en ciertas áreas donde el uso de sistemas cinéticos clásicos se considera demasiado riesgoso o poco práctico.

También parece que desde 2014, el año en que el presidente Obama autorizó la estrategia de la "izquierda de lanzamiento", el fracaso de las pruebas de Corea del Norte ha sido cada vez más frecuente ...

De acuerdo con un artículo de Naveen Goud su Cyber Cybersecurity InsidersEl experimentado analista de Defense World Lance Gatling destacó que hay evidencia de que el fracaso del lanzamiento del misil de abril se debió a alguna intervención estadounidense a través del ciberespacio.

Pero, ¿qué significa esto en la práctica? ¿Cómo es posible tomar medidas preventivas en un sistema de misiles opuesto, condicionando el éxito o el fracaso del lanzamiento del misil?

Aunque no es una novedad, creo que es apropiada alguna explicación que ayude a comprender cuál es la dimensión real de el ciberespacio. Solo piense en el funcionamiento de la Stuxnet y a los efectos sobre el sistema de enriquecimiento de uranio de las plantas de energía iraníes que ocurrieron hace unos años.

Se podría pensar que una plataforma de misiles es un sistema de armas seguro, ya que está hecha por países amigos y no directamente conectados a Internet, tan difícil de atacar a través del ciberespacio, lamentablemente lamento tener que decepcionar a estas personas pero debemos ser realistas: hoy y hoy ¡no hay sistemas o plataformas que estén realmente aislados!

Como ya he explicado en mi artículo anterior, existe a lo sumo la ilusión de seguridad, debido al uso de definiciones incorrectas o la escasa comprensión de las interconexiones entre sistemas.

Considere la posibilidad de un sistema de misiles genérico, de fuentes abiertas, es posible entender que está compuesto de varios subsistemas electrónicos que pueden estar sujetos a fallas y mal funcionamiento y que, lamentablemente, pueden estar sujetos a ataques cibernéticos. Entre estos subsistemas, el módulo de interacción, que generalmente realiza funciones de comando y control, es tal vez el más vulnerable.

¿Quién asegura que la sustitución de un módulo debido a un mal funcionamiento no introduce software no controlado en el sistema?

Probablemente ninguno. También porque ciertos controles requieren habilidades especializadas que solo poseen aquellos que crean dicho sistema.

Pero este no es el único problema.

Para el control de misiles, también se necesita información de otros sistemas, como radares o redes de radar, sistemas de control meteorológico, etc.

Cada uno de estos puede ser un vector que se puede usar para llevar a cabo un ataque cibernético y lo peor es que probablemente nadie se daría cuenta de nada hasta que sea demasiado tarde.

¿Qué deberíamos hacer?

Antes que nada, necesitamos expandir nuestro conocimiento en el sector invirtiendo en educación del personal y en colaboraciones con instituciones de investigación (académica e industrial) que invierten en la creación de una fuerte capacidad nacional de conciencia cibernética.

Por lo tanto, es necesario garantizar que los sistemas críticos, tanto militares como no militares, estén constantemente sujetos a verificaciones y comprobaciones que proporcionen pruebas exhaustivas del software utilizado, pero también controles en toda la cadena de suministro para evitar la contaminación desde el exterior en la medida de lo posible.

Finalmente, debemos ser conscientes del hecho de que el "riesgo cero" no existe y comportarnos en consecuencia, proporcionando sistemas alternativos que emplean diferentes tecnologías en los campos que se cree que son los más críticos.

Todo esto significa inversiones dirigidas y ya no son dilatorias en el campo de cibernético.

Para volver al problema de ciberataque Para el sistema de misiles, se piensa que para abastecer la plataforma de misiles de Corea del Norte, se utilizó la cadena de suministro de componentes electrónicos, al menos esto es lo que Nick Parker informó en un artículo de 17 April sobre "El Sol" ...

¿Todavía hay tiempo para ser escéptico?

Para obtener más información:

http://www.telegraph.co.uk/news/2017/04/16/north-korea-makes-unsuccessfu...

http://www.repubblica.it/esteri/2017/04/29/news/corea_del_nord_lancia_mi...

https://www.cybersecurity-insiders.com/north-korea-missile-test-foiled-b...

http://missiledefenseadvocacy.org/alert/3132/

https://www.thesun.co.uk/news/3342396/north-korea-missile-launch-failure...

http://www.news.com.au/technology/online/hacking/north-korea-cyber-attac...

http://www.businessinsider.com/us-hack-north-korea-missile-system-2017-4...

https://www.nytimes.com/2017/03/04/world/asia/north-korea-missile-progra...